1.076.523

kiadvánnyal nyújtjuk Magyarország legnagyobb antikvár könyv-kínálatát

VISSZA

A TETEJÉRE

JAVASLATOKÉszre-

vételek

Vírusvédelem

Panem Praktikus Informatika

| Kiadó: | Panem Kft. |

|---|---|

| Kiadás helye: | Budapest |

| Kiadás éve: | |

| Kötés típusa: | Ragasztott papírkötés |

| Oldalszám: | 72 oldal |

| Sorozatcím: | |

| Kötetszám: | |

| Nyelv: | Magyar |

| Méret: | 24 cm x 17 cm |

| ISBN: | 963-545-412-0 |

| Megjegyzés: | Fekete-fehér ábrákkal illusztrálva. |

naponta értesítjük a beérkező friss

kiadványokról

naponta értesítjük a beérkező friss

kiadványokról

Előszó

A "vírus" szót hallva az emberek többsége hajlamos - biológiai tanulmányaira támaszkodva - olyan mikroorganizmusokra gondolni, amelyek legyengítik a szervezetet, vagy akár halált is okozhatnak.... TovábbElőszó

A "vírus" szót hallva az emberek többsége hajlamos - biológiai tanulmányaira támaszkodva - olyan mikroorganizmusokra gondolni, amelyek legyengítik a szervezetet, vagy akár halált is okozhatnak. Ugyanakkor a köztudatban lassan elterjed a szónak egy másik, informatikai értelmezése is. Mi is az a számítógépvírus? És miért kell vele foglalkoznunk?Napjainkban a számítógépeken tárolt és feldolgozott adatok értéke több nagyságrenddel haladja meg a hardver és a gépeken futtatott szoftver pénzben kifejezhető együttes értékét. Fontos tehát, hogy súlyuknak megfelelően értékeljük és kezeljük a számítógépes adatbiztonsággal kapcsolatos feladatokat. Mindenkinek - akár otthonában, akár a munkahelyén használ vagy felügyel számítógépet - tisztában kell lennie a rendszereket fenyegető veszélyek természetével, komolyságával, valamint a megfelelő megelőző és helyreállító intézkedésekkel. Ha e fenyegetésekre megfelelően felkészülünk, egyrészt jó eséllyel előzhetjük meg a rendszerek összeomlását és az ezzel járó adatvesztést, másrészt a rendszeres adatmentéssel megteremtjük annak a lehetőségét, hogy - ha a baj mégis bekövetkezne - visszaállítható legyen a meghibásodás előtti állapot. Vissza

Fülszöveg

A Panem Praktikus Informatika sorozat azoknak a számítógép-felhasználóknak szól, akik átlagos számítástechnikai ismerettel rendelkeznek, és az adott témát valamilyen praktikus okból kívánják használni.A sorozatnak ez a kötete a vírusokkal és a velük szembeni védekezéssel foglalkozik.

Tartalom

| Előszó | 9 |

| A vírusok és az antivírusok-programok áttekintése | 11 |

| Bevezetés | 13 |

| Vírusra utaló jelenségek | 13 |

| A digitális kártevők fajtái | 14 |

| Trójai falovak | 15 |

| Férgek | 15 |

| Időzített bombák | 16 |

| Memóriafaló programok | 16 |

| Tréfás programok | 16 |

| Honnan jönnek a vírusok? | 16 |

| Crackerek, hackerek | 17 |

| Vírustörténelem | 18 |

| A vírusok csoportosítása, vírustípusok | 19 |

| Csoportosítás a fertőzés módja alapján | 19 |

| Bootvírusok | 19 |

| Fájlvírusok | 20 |

| Makrovírusok | 21 |

| Hálózati vírusok | 22 |

| Poliform, mutáló, öntitkosító vírusok | 23 |

| Csoportosítás az operációs rendszerek alapján | 23 |

| Csoportosítás a működési algoritmus szerint | 23 |

| Csoportosítás a károkozási képesség szerint | 24 |

| Antivírus-programok | 25 |

| Víruskereső programok | 25 |

| Vírusazonosító mintákat használó keresőprogramok | 25 |

| Heurisztikus keresést alkalmazó víruskereső programok | 26 |

| Általános, illetve specializált víruskereső programok | 27 |

| Eseti vírusellenőrző és memóriarezidens programok | 27 |

| Változásdetektorok alkalmazása | 27 |

| Immunizálás | 28 |

| Ellenőrző összegek alkalmazása | 28 |

| Viselkedésgátlók | 29 |

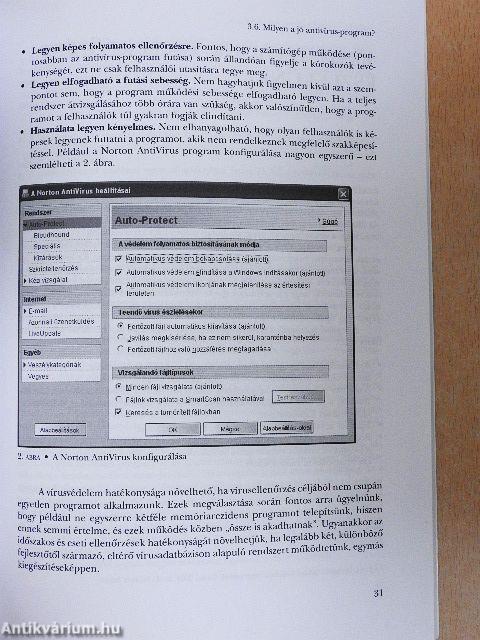

| Milyen a jó antivírus-program? | 29 |

| Mit tegyünk, ha fertőzést észlelünk? | 32 |

| Vírus van egy külső adathordozón! | 33 |

| Vírus van a merevlemezen! | 34 |

| Vírus van a memóriában! | 34 |

| Vírus van a hálózaton! | 34 |

| Vírus van a ... vagy nincs is vírus?! | 35 |

| Ki és hogyan irtson? | 35 |

| Óvintézkedések - mit tegyünk, hogy ne fertőződjünk meg? | 37 |

| Az operációs rendszer védelme | 39 |

| A rendszer indítása | 39 |

| A BIOS | 39 |

| A BIOS jelszavas védelme | 40 |

| A rendszer kritikus pontjai, rendszerfájlok | 40 |

| A rendszer karbantartása | 41 |

| Lemezellenőrzés | 42 |

| Töredezettségmentesítés | 42 |

| Adataink védelme | 44 |

| Felhasználói fiókok | 44 |

| Bizalmas adatok kezelése | 46 |

| Hogyan férhet hozzá más felhasználó a mi állományainkhoz? | 46 |

| Miként lehet az állományokat bizalmasan tárolni? | 46 |

| Írásvédett, rejtett és titkosított állományok | 47 |

| Hogyan tüntessük el nyomainkat? | 48 |

| Biztonsági másolatok készítése | 50 |

| Miről készüljön biztonsági másolat? | 50 |

| Milyen gyakran készítsünk biztonsági másolatot? | 51 |

| Mivel készítsünk biztonsági másolatot? | 51 |

| Hibajavítás | 52 |

| Komoly hibák orvoslása | 52 |

| Az utoljára végrehajtott művelet visszavonása | 52 |

| Törölt adatok helyreállítása | 52 |

| Védelem az internetes támadások ellen | 54 |

| Böngészés biztonságosan | 54 |

| Biztonsági zónák az Internet Explorerben | 55 |

| Szkriptek, appletek és ActiveX-vezérlők | 56 |

| Cookie-k | 57 |

| Titkosítás és tanúsítványok | 58 |

| Böngészés névtelenül | 59 |

| Gyermekeink védelme | 60 |

| Levelezés biztonságosan | 60 |

| Levélbombák - túlcsorduló postafiók | 61 |

| E-mail vírusok | 61 |

| Anonimitás | 63 |

| Az e-mail biztonságos küldése és fogadása | 63 |

| Csevegés biztonságosan | 64 |

| A jelszavakról | 66 |

| Jelszótípusok a Windows-rendszerekben | 66 |

| A megfelelő jelszó kiválasztása | 67 |

| Milyen jelszót ne válasszunk? | 67 |

| Milyen a jó jelszó? | 67 |

| A jelszavak védelme | 68 |

| Irodalomjegyzék | 69 |

| Tárgymutató | 70 |

Témakörök

- Műszaki > Informatika > Számítógép > Alkalmazása

- Műszaki > Informatika > Egyéb