1.067.894

kiadvánnyal nyújtjuk Magyarország legnagyobb antikvár könyv-kínálatát

VISSZA

A TETEJÉRE

JAVASLATOKÉszre-

vételek

SSH a gyakorlatban

Módszerek biztonságos hálózati kapcsolatok kialakítására

| Kiadó: | Kiskapu Kft. |

|---|---|

| Kiadás helye: | Budapest |

| Kiadás éve: | |

| Kötés típusa: | Ragasztott papírkötés |

| Oldalszám: | 359 oldal |

| Sorozatcím: | |

| Kötetszám: | |

| Nyelv: | Magyar |

| Méret: | 24 cm x 19 cm |

| ISBN: | 963-9301-81-7 |

| Megjegyzés: | Fekete-fehér ábrákat tartalmaz. |

naponta értesítjük a beérkező friss

kiadványokról

naponta értesítjük a beérkező friss

kiadványokról

Fülszöveg

Előzzük meg a nemkívánt támadásokat! Ez a részletes útmutató megmutatja, hogyan erősíthetjük meg vállalatunk rendszerének védelmét, hogyan tartahajtuk biztonságban a létfontosságú adatokat, és hogyan bővíthetjük a hálózat szolgáltatásait az SSH üzembe helyezésével. Himanshu Dwivedi biztonsági szakértő ismerteti, hogyan használhatjuk az SSH-t lényegében minden operációs rendszeren, asztali és kiszolgáló gépeken, hogy rendszerünk biztonságos és stabil legyen. Megtanuljuk, miként valósítja meg az SSH a legfontosabb biztonsági szolgáltatásokat, például a hitelesítést, az engedélyezést, a titkosítást, illetve az adatépség biztosítását és ellenőrzését. A kötet emellett ismerteti a biztonsági és szolgáltatásprotokollok optimális beállításának módszereit Unix és Windows rendszereken, illetve hálózati környezetben, valamint megvizsgálja a főbb SSH kiszolgálók és ügyfelek közötti hasonlóságokat és különbségeket. A könyv számtalan esettanulmány és különböző hálózati kiépítés bemutatása... TovábbFülszöveg

Előzzük meg a nemkívánt támadásokat! Ez a részletes útmutató megmutatja, hogyan erősíthetjük meg vállalatunk rendszerének védelmét, hogyan tartahajtuk biztonságban a létfontosságú adatokat, és hogyan bővíthetjük a hálózat szolgáltatásait az SSH üzembe helyezésével. Himanshu Dwivedi biztonsági szakértő ismerteti, hogyan használhatjuk az SSH-t lényegében minden operációs rendszeren, asztali és kiszolgáló gépeken, hogy rendszerünk biztonságos és stabil legyen. Megtanuljuk, miként valósítja meg az SSH a legfontosabb biztonsági szolgáltatásokat, például a hitelesítést, az engedélyezést, a titkosítást, illetve az adatépség biztosítását és ellenőrzését. A kötet emellett ismerteti a biztonsági és szolgáltatásprotokollok optimális beállításának módszereit Unix és Windows rendszereken, illetve hálózati környezetben, valamint megvizsgálja a főbb SSH kiszolgálók és ügyfelek közötti hasonlóságokat és különbségeket. A könyv számtalan esettanulmány és különböző hálózati kiépítés bemutatása segítségével a következőkre tanít meg:- Távoli hozzáférés biztosítása; a kapuátirányítás telepítésének és beállításának elmélete és gyakorlata

- Olyan szolgáltatások kihasználása, mint a biztonságos elektronikus levelezés, a köztes kiszolgálók használata, illetve a dinamikus kapuátirányítás

- Az SSH használata hagyományosan a Telnet segítségével felügyelt hálózati eszközökön

- Az SSH mint VPN megoldás, a kiszolgáló és az ügyfél szempontjából egyaránt

- Az olyan, nem biztonságos protokollok lecserélése, mint az Rsh, a Rlogin vagy az FTP

- Az SSH használata a webböngészés biztonságossá tételére, illetve biztonságos drót nélküli (802.11) megoldásként. Vissza

Tartalom

| Ajánlás | V |

| Tartalomjegyzék | VII |

| Köszönetnyilvánítás | XIII |

| A szerzőről | XV |

| Bevezetés | XVII |

| Az SSH alapjai | |

| Az SSH áttekintése | 3 |

| Az SSH1 és az SSH2 különbségei | 4 |

| Az SSH használatának különböző módjai | 5 |

| Az SSH ügyfél-kiszolgáló felépítése | 12 |

| Az SSH titkosító rendszerének felépítése | 14 |

| Az SSH alapvető biztonsági hézagai | 14 |

| Az SSH ügyfelek és kiszolgálók fajtái | 15 |

| Az SSH alapszintű telepítése | 16 |

| Az SSH optimális használati módjai | 31 |

| Összegzés | 32 |

| SSH kiszolgálók | 33 |

| Az OpenSSH | 34 |

| Az SSH Communications SSH kiszolgálója | 41 |

| A VanDyke Software VShell SSH kiszolgálója | 69 |

| Az OpenSSH, az SSH Communications SSH és a VShell kiszolgáló összehasonlítása | 83 |

| Összegzés | 84 |

| SSH ügyfélprogramok | 85 |

| Parancssoros SSH ügyfélprogramok | 87 |

| Grafikus felületű SSH ügyfélprogramok | 96 |

| A PuTTY ügyfélprogram | 109 |

| A WinSCP | 111 |

| A MindTerm | 113 |

| A MacSSH | 115 |

| Összegzés | 116 |

| Hitelesítés az SSH-val | 117 |

| Általános beállítások | 118 |

| Jelszavak | 123 |

| Gép alapú hitelesítés | 127 |

| Kiszolgálóhitelesítés | 129 |

| Nyilvános kulcsok | 131 |

| Kulcsok létrehozása az OpenSSH-val | 134 |

| Összegzés | 152 |

| Felügyelet az SSH-val | 155 |

| Hálózati eszközök | 156 |

| Biztonságos felügyelet | 165 |

| SOCKS felügyelet | 169 |

| Összegzés | 184 |

| Távoli elérési megoldások | |

| SSH kapuátirányítás | 187 |

| A kapuátirányítás hálózati alapjai az ügyfél oldalon | 193 |

| A kapuátirányítás hálózati alapjai a kiszolgáló oldalon | 199 |

| SSH kapuátirányítás | 201 |

| Helyi kapuátirányítás az SSH ügyfeleken | 204 |

| Távoli kapuátirányítás az SSH ügyfeleken | 213 |

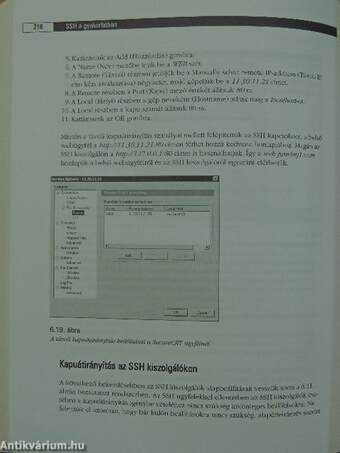

| Kapuátirányítás az SSH kiszolgálókon | 216 |

| Az SSH kapuátirányítás előnyei | 225 |

| Összegzés | 227 |

| Biztonságos távoli elérés | 229 |

| Biztonságos elektronikus levelezés SSH-val | 230 |

| Biztonságos fájlátvitel (SMB és NFS) SSH-val | 239 |

| Biztonságos felügyelet az SSH-val | 246 |

| Biztonságos virtuális magánhálózat SSH-val (PPP SSH felett) | 258 |

| PPP démon a kiszolgálón | 260 |

| Összegzés | 264 |

| Protokollhelyettesítés | |

| A sokoldalú SSH | 267 |

| Terminálelérés | 268 |

| Fájlátvitel SFTP protokollal | 273 |

| Köztes kiszolgálók biztonságos webes környezetben | 295 |

| Az SSH és a SOCKS | 296 |

| A dinamikus kapuátirányítás és a SOCKS | 303 |

| Biztonságos böngészés az SSH-val | 306 |

| Biztonságos vezeték nélküli kapcsolatok az SSH-val | 316 |

| Összegzés | 319 |

| SSH esettanulmányok | 321 |

| Első esettanulmány: biztonságos távoli elérés | 322 |

| Második esettanulmány: biztonságos vezeték nélküli kapcsolat | 335 |

| Harmadik esettanulmány: biztonságos fájlkiszolgálók | 343 |

| Összegzés | 347 |

| Zárszó | 349 |

| Tárgymutató | 351 |

Témakörök

Himanshu Dwivedi

Himanshu Dwivedi műveinek az Antikvarium.hu-n kapható vagy előjegyezhető listáját itt tekintheti meg: Himanshu Dwivedi könyvek, művekMegvásárolható példányok

Nincs megvásárolható példány

A könyv összes megrendelhető példánya elfogyott. Ha kívánja, előjegyezheti a könyvet, és amint a könyv egy újabb példánya elérhető lesz, értesítjük.