1.066.766

kiadvánnyal nyújtjuk Magyarország legnagyobb antikvár könyv-kínálatát

VISSZA

A TETEJÉRE

JAVASLATOKÉszre-

vételek

Az Infostrázsa

| Kiadó: | KÜRT Computer Rendszerház Rt. |

|---|---|

| Kiadás helye: | |

| Kiadás éve: | |

| Kötés típusa: | Ragasztott papírkötés |

| Oldalszám: | 194 oldal |

| Sorozatcím: | |

| Kötetszám: | |

| Nyelv: | Magyar |

| Méret: | 21 cm x 14 cm |

| ISBN: | |

| Megjegyzés: | Fekete-fehér, színes fotókkal illusztrálva. |

naponta értesítjük a beérkező friss

kiadványokról

naponta értesítjük a beérkező friss

kiadványokról

Fülszöveg

Az informatikai biztonságról fogsz olvasni vagy 120 oldalon keresztül, ha belevágsz. Így vesztik el és így lopják el az adatokat. Mások, másoktól.Ne aggódj, igyekeztünk könnyed stílusban írni.

Dőlj hátra kényelmesen; hidd el, az itt elsütögetett poéánok rád nem érvényesek. Ha netán mégis a saját környezetedre ismersz, legalább nyugtasson meg, hogy mások is gondatlanok, felelőtlenek.

Különben is: mire jó az adatok védelme?

Semmire. Sokkal szórakoztatóbb a katasztrófákról mesélni, panaszkodni, szidni a főnököt, a beosztottat, a gyártót és a szállítót, mint megkísérelni megelőzni a bajt, ezzel lemondani a kaland lehetőségéről, és dögunalomban élni.

Lazíts, és merj mosolyogni a mások baján.

Veled ilyen nem történhet. Te kivételezett vagy.

És ha mégis?

Akkor tanulságos is lehet ez az olvasmány.

Tartalom

| Kedves Olvasóink! | 2 |

| Mit találsz a könyvben | 3 |

| Kürtölő | |

| Féltégla az informatikában | 4 |

| "Akinek a tudás megszerzése drága, nem számol a tudatlanság költségeivel" | 6 |

| "Akinek kalapácsa van, az mindehol szöget lát." | 8 |

| Statisztika bikiniben | 10 |

| "Három dolog tök biztos: a halál, az adózás és az adatvesztés" | 12 |

| RAIDtörténet | 14 |

| Szimulátor | 16 |

| Karakterkáosz | 18 |

| Ékes betűs éktelen problémái | 20 |

| "Tűzre, vízre vigyázzatok, le ne égjen adatotok!" | 22 |

| Adathullás | 24 |

| Jobb, ha forog | 26 |

| Házi műhely | 28 |

| Redfield és Woodhouse fordítója | 30 |

| Okos embernek a nagyapja ültet diófát | 32 |

| Melyek az adatvesztés leggyakrabban előforduló okai? | 34 |

| Elektronikai cserebere | 36 |

| Milyen a spájz? | 38 |

| Matatás a spájzban | 40 |

| Még mindig a spájz | 42 |

| A két fantom | 44 |

| Adatmentéshez repülőgép | 46 |

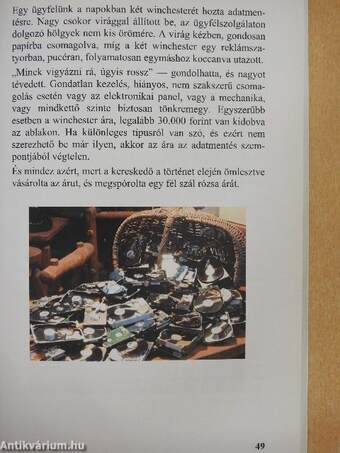

| Ruha teszi az árut? | 48 |

| A csodálatos particionáló | 50 |

| Töményen, poén nélkül (1) | 52 |

| Dátum okozta meglepetések | 54 |

| Hasonló jókat kívánunk | 56 |

| Lopni csak tiszta forrásból | 58 |

| Y2K | 60 |

| Y2K egy év múlva | 62 |

| Hiszti | 64 |

| Magyarázzuk a bizonyítványt | 66 |

| Magyarázzuk a bizonyítványt (folytatás) | 68 |

| Itt a tárcsa, hol a tárcsa | 70 |

| Vagy a tányér egyenes, vagy a leves görbe | 72 |

| Hová lesz a magyaros virtus? | 74 |

| Szerverek és egyéb ínyencségek | 76 |

| Szerverek és egyéb ínyencségek (folytatás) | 78 |

| Szerverek és egyéb ínyencsések (további folytatás) | 80 |

| Adatvédelem kicsiben | 82 |

| Drót nélküli tápegység | 84 |

| Gazdátlanul | 86 |

| Pici, mozog és értékes | 88 |

| Az iparág hazugsága | 90 |

| Az iparág hazugsága (folytatás) | 92 |

| A kényelem veszélye | 94 |

| Az információ uralma | 96 |

| Mazsolák | 98 |

| Melléfogások változó kimenetellel | 100 |

| Töményen, poén nélkül (2) | 102 |

| Csináld magad! | 104 |

| A ngy testvér | 106 |

| Az adattárolás fizikája | 108 |

| Legális támadás | 110 |

| Kutatási területek | 112 |

| A foltozás kockázata | 114 |

| Beugratás e-mailben | 116 |

| Egy porig alázott winchester | 128 |

| Kétszer tíz parancsolat a Microsofttól | 120 |

| Gondoaltfoszlányok az informatikai biztonság történelméből | 122 |

| Az IT alapelemei | 124 |

| Adatvédelem és adatbiztonság | 126 |

| A Vagdalkozó és a Feltörő | 128 |

| Elektronikus aláírás | 130 |

| Elektronikus aláírás (folytatás) | 132 |

| Informatikai KRESZ | 134 |

| Bomba a számítógépben | 136 |

| Beállítás az NT-ben | 138 |

| Sem kábítószert, sem adatot nem találtak Norvégiában | 139 |

| A CODE RED vírusról közérthetően | 140 |

| Ablakok (Windows) | 142 |

| A terror neve: 2001. szeptember 11. | 143 |

| Az adatbiztosítás | 144 |

| Útravaló | 146 |

| Töményen, poén nélkül (3) | 148 |

| Formázás és partíciók | 150 |

| Formázás és partíciók (második kör) | 152 |

| Mi lett belőlem 2003-ra? Fésületlen gondolatok az evolúcióról | 154 |

| (Csúnya) Gondolatok a jelszóról | 157 |

| Az információbiztonság tízparancsolata, 12 pontban | 158 |

| Még egyszer a jelszavakról | 160 |

| Amit az IT biztonságról illene tudni | 163 |

| A dinoszaurusz effektus | 164 |

| Adatok az esztergapadon | 166 |

| Töményen, poén nélkül (4) | 168 |

| Az inforamtikai biztonságról | 170 |

| Történetek | 181 |

| Lépcsőházi gondolat | 191 |